Login é o método mais utilizado para se ter acesso a serviços digitais, tais como e-mail, redes sociais, plataformas de streaming, aplicativos, sites e muitos outros. Digamos que o login é a primeira camada de proteção para os seus dados na internet.

A palavra “Login” deriva da palavra “logging in”, que em tradução literal significa “conectar”. Na prática, um login é um conjunto de credenciais e procedimentos que são usados para identificar um determinado usuário na rede. O login existe para permitir ou negar o acesso do indivíduo aos mais variados serviços digitais.

Leia também

O que é uma startup?

O que são softwares de benchmark sintético?

Vamos a um exemplo prático. Imagine que você acessou o computador de uma lan house ou de algum amigo. Para acessar a sua conta de e-mail, é preciso que você faça login em sua conta. Ou seja, coloque o endereço de e-mail e a senha correspondente à sua conta. Só depois disso é que você conseguirá acessar os seus e-mails.

Diferentes tipos de login

Ao longo do tempo foram criados diferentes tipos de login. No entanto, o mais comum ainda continua sendo o tradicional. Ou seja, é aquele que pede uma credencial seguida de uma senha. A credencial pode ser o seu endereço de e-mail, nome de usuário ou algum documento.

Existem ainda outros tipos de login que são baseados em biometria. O mais comum é o reconhecimento de impressão digital. Mas existe também o reconhecimento facial. Abaixo nós listamos os principais tipos de login em uso atualmente.

Nome de usuário e senha

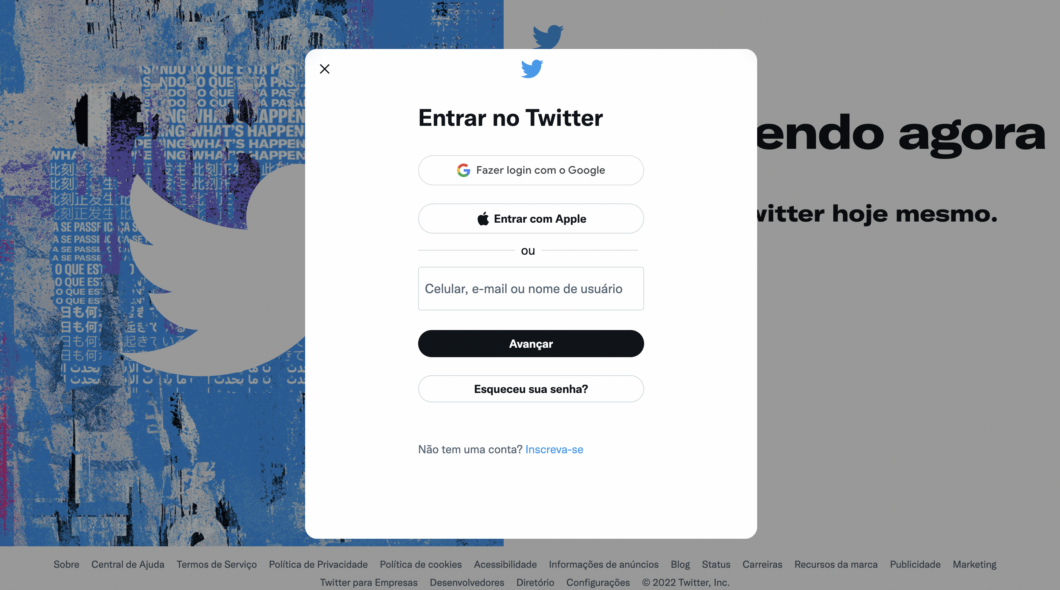

Esse é um dos tipos de login mais comuns. A primeira credencial é o nome de usuário. Depois você deve inserir a senha. Esse tipo de login é comumente usado em redes sociais, como Instagram, Twitter, Facebook, YouTube e outros.

Por exemplo, imagine que você queira acessar a sua conta do Twitter. Para isso, na tela de login você deve preencher o campo nome de usuário com o seu @, como por exemplo, @perfildotwitter. Depois disso você insere a senha e faz acesso à conta. Só depois disso é que você conseguirá postar tweets e fazer outras interações na rede.

Endereço de e-mail e senha

O endereço de e-mail seguido da senha é outro tipo de login bastante comum. Ele é bastante usado para permitir o acesso às contas de e-mail, como Gmail ou Outlook. Mas o e-mail também pode ser exigido para acessar perfis de redes sociais. Para acessar o Gmail, por exemplo, basta colocar “meunome@gmail.com” e depois inserir a senha correspondente.

Documento e senha

Outros tipos de login exigem o número de algum documento e depois a senha. Esse tipo de login é mais usado em sites, apps e serviços do governo, de bancos, de operadoras de telefonia, planos de saúde e outras empresas mais sérias.

Um bom exemplo é a Conta Gov.br. Para acessar os serviços do Governo Federal você vai precisar inserir o número do seu CPF e depois a senha. Outros serviços pedem o número do RG ou da Carteira Nacional de Habilitação (CNH). Sites e aplicativos do plano de saúde pedem o número da carteirinha e assim por diante.

Impressão digital

Uma outra forma de login é o uso de impressão digital. O usuário cadastra previamente a sua impressão digital no banco de dados do sistema. Na próxima vez que ele for se conectar a ele, ao invés de digitar uma credencial com senha, basta colocar a digital no sensor.

Esse tipo de login é muito usado hoje para desbloquear celulares e até mesmo aplicativos de banco. Como a impressão digital é única, ela acaba apresentando um bom nível de segurança.

Reconhecimento facial

Uma outra forma de login que se baseia em biometria é o reconhecimento facial. Aqui a lógica é a mesma da impressão digital. Ou seja, o usuário cadastra previamente o seu rosto no banco de dados do sistema. Depois basta ele colocar o rosto frente à câmera do celular para que o sistema faça uma análise do rosto do usuário e permita ou não o acesso.

Esse tipo de login também é muito usado para acessar aplicativos bancários. Alguns celulares, como os iPhones, também usam o reconhecimento facial como forma de login.

Verificação em duas etapas

Lembra que eu falei que o login é a primeira camada de proteção da sua conta na internet? Então, a segunda camada de proteção é a verificação em duas etapas. Essa ferramenta de login ajuda a prevenir o roubo de credenciais para fazer login, dentre elas, a senha.

Existem alguns métodos para verificação em duas etapas, como o do Google, Apple e Facebook. Nos próximos tópicos falarei um pouco mais sobre eles.

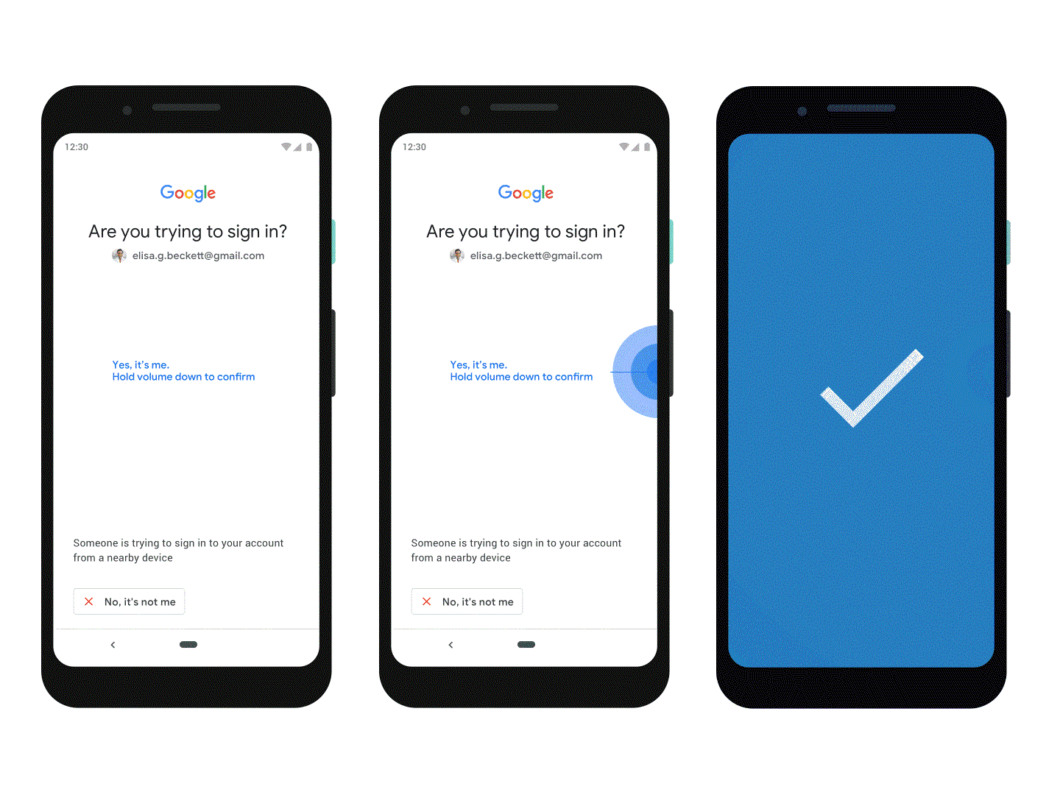

Google Login

O Google Login é um método de verificação em duas etapas usado para acessar algum serviço do Google. Dentre eles estão o Gmail e o YouTube. Sempre que a pessoa tenta acessar algum serviço do Google, ela recebe uma notificação em seu celular Android solicitando a confirmação do login.

Em outras palavras, o Google Login é atrelado ao celular Android do usuário. Dessa forma, mesmo que alguém consiga roubar as credenciais, ainda precisa ter acesso físico ao smartphone da vítima.

Apple ID Login

O método de verificação em duas etapas da Apple funciona de maneira similar ao do Google. Ou seja, o login em algum serviço da Apple está atrelado a um dispositivo da marca, como um iPhone, iPad ou computador Mac.

Quando alguém tenta logar com uma ID Apple, o dispositivo vinculado recebe uma notificação informando da tentativa de login. O legal é que o sistema mostra um mapa informando de qual localização foi feita a tentativa de login. Em seguida, o usuário precisa inserir um código de seis dígitos para confirmação do login no sistema.

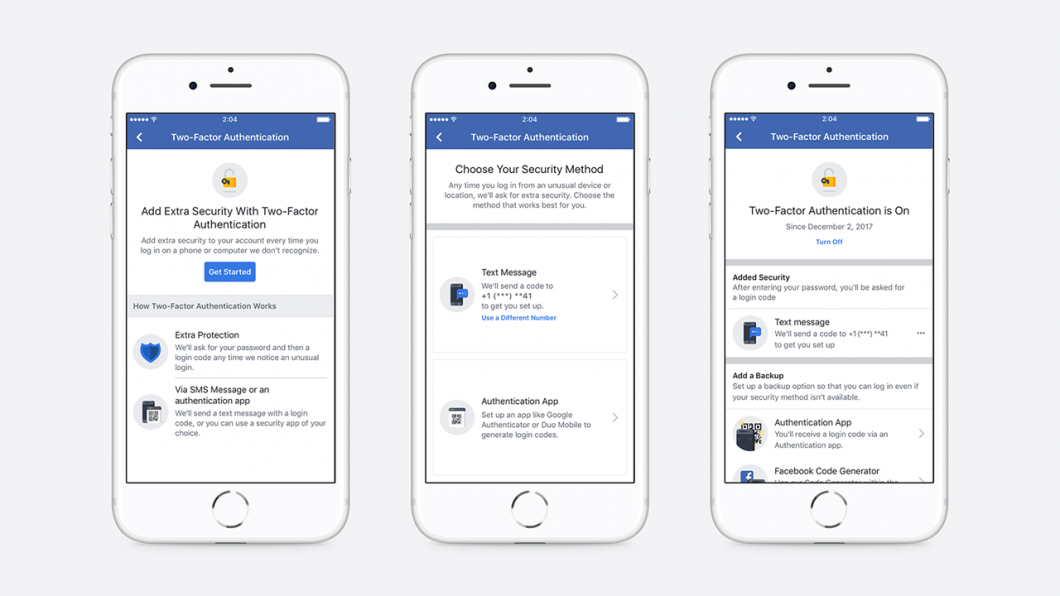

Facebook Login

O aplicativo do Facebook possui uma ferramenta chamada de gerador de códigos. Sempre que a rede social identifica algum acesso novo e/ou suspeito, ela pede a inserção de um código.

Esse código está disponível na ferramenta de gerador de códigos, dentro do aplicativo do Facebook. O app também suporta geradores de códigos de terceiros.

Ferramentas para códigos de autenticação

Além das três opções listadas acima, existem vários outros aplicativos e serviços que tem por objetivo gerar os códigos de autenticação. Esses códigos possuem, normalmente, seis caracteres e são gerados aleatoriamente. O código muda de tempos em tempos.

As principais ferramentas nesse sentido são o 1Password, Google Authenticator e Last Pass. Inclusive, nós já temos um artigo super completo falando sobre alguns geradores de códigos de autenticação. Vale a pena a leitura:

Como tornar o login mais seguro?

Como você pôde perceber ao longo desse artigo, o login é importantíssimo para a nossa vida online. Sem ele, não conseguimos acessar nenhum serviço. Por isso é de suma importância que as nossas credenciais de login estejam protegidas ao máximo.

Ativar a autenticação em dois fatores em todos os serviços e sites aumenta bastante a proteção da sua conta. Mesmo que alguém consiga descobrir suas credenciais de login, como nome de usuário e senha, ela ainda precisará burlar a segunda etapa de autenticação. O que é bem difícil.

Outras recomendações é não usar a mesma senha em todos os serviços. Assim, se uma senha for descoberta, os demais acessos não estarão comprometidos. Definir uma senha segura também aumenta a proteção das suas contas. Nesse caso, usar um aplicativo gerenciador de senhas ajuda a criar senhas seguras e a lembrar delas depois. Nós também temos um artigo falando sobre os melhores gerenciadores de senhas do mercado:

Esperamos que as dicas tenham ajudado e que agora você não tenha mais dúvidas sobre o que é login e quais os tipos que existem.

Deixe seu comentário