Se você tiver a curiosidade de olhar as especificações técnicas da maioria das placas-mãe da MSI, verá que o Secure Boot é um item presente em centenas de modelos. Porém, um especialista em segurança descobriu que esse recurso, que tem como objetivo proteger a inicialização do computador, não está cumprindo sua função em cerca de 300 modelos de placas-mãe da marca. O ponto mais preocupante é que este problema foi descoberto de forma acidental. Nos próximos parágrafos explicarei melhor essa história.

Leia também

Quais são os tipos de placa-mãe?

O que é a BIOS da placa-mãe e como atualizá-la?

O que é o Secure Boot?

O Secure Boot, ou Inicialização Segura, é um recurso de segurança que visa garantir que apenas software legítimo seja carregado durante o processo de inicialização do computador. Ele funciona verificando se a assinatura digital dos arquivos de inicialização corresponde a uma lista de chaves de confiança pré-armazenadas no firmware da placa-mãe. Se o arquivo não possuir uma assinatura válida, o sistema não o carrega, impedindo que software malicioso ou não confiável seja executado.

O Secure Boot é especialmente importante para proteger o sistema contra ataques de firmware, como o malware que se instala no firmware da placa-mãe ou no firmware do disco rígido. Inclusive, em julho do ano passado, a Kaspersky descobriu que diversas placas-mãe da ASUS e Gigabyte estavam com um vírus no firmware.

O recurso também ajuda a garantir a integridade do sistema operacional, impedindo que arquivos sejam modificados sem autorização. Ele é habilitado por padrão em computadores que tenham placas-mãe com suporte ao recurso, que foi introduzido pela primeira vez quando o padrão UEFI substituiu o antigo BIOS.

Além disso, o Secure Boot também é utilizado para garantir a segurança de dispositivos móveis como smartphones e tablets, além de equipamentos industriais e IoT. Trata-se de uma tecnologia que está sendo cada vez mais utilizada para melhorar a segurança geral dos dispositivos e sistemas operacionais.

O (In)Secure Boot das placas da MSI

Quem descobriu a falha foi o polonês Dawid Potocki. Em seu blog pessoal ele conta como descobriu esse erro bizarro. Ele conta que em dezembro de 2022 foi tentar configurar a função Secure Boot em seu computador desktop.

No entanto, mesmo depois de ativar e configurar o Secure Boot, Dawid percebeu que o computador continuava aceitando todas as imagens ISO dos sistemas operacionais que tentava instalar. Até mesmo daquelas imagens que não tinham chaves criptográficas ou licenças confiáveis. Então, logo percebeu que alguma coisa errada não estava certa.

A primeira hipótese levantada pelo polonês foi de que o seu computador estava com algum problema no firmware. Mais alguns dias de pesquisa depois, ele constatou que estava tudo ok com o seu firmware. O problema estava realmente no Secure Boot. Ou melhor, em uma mudança no padrão de configuração deste recurso de segurança.

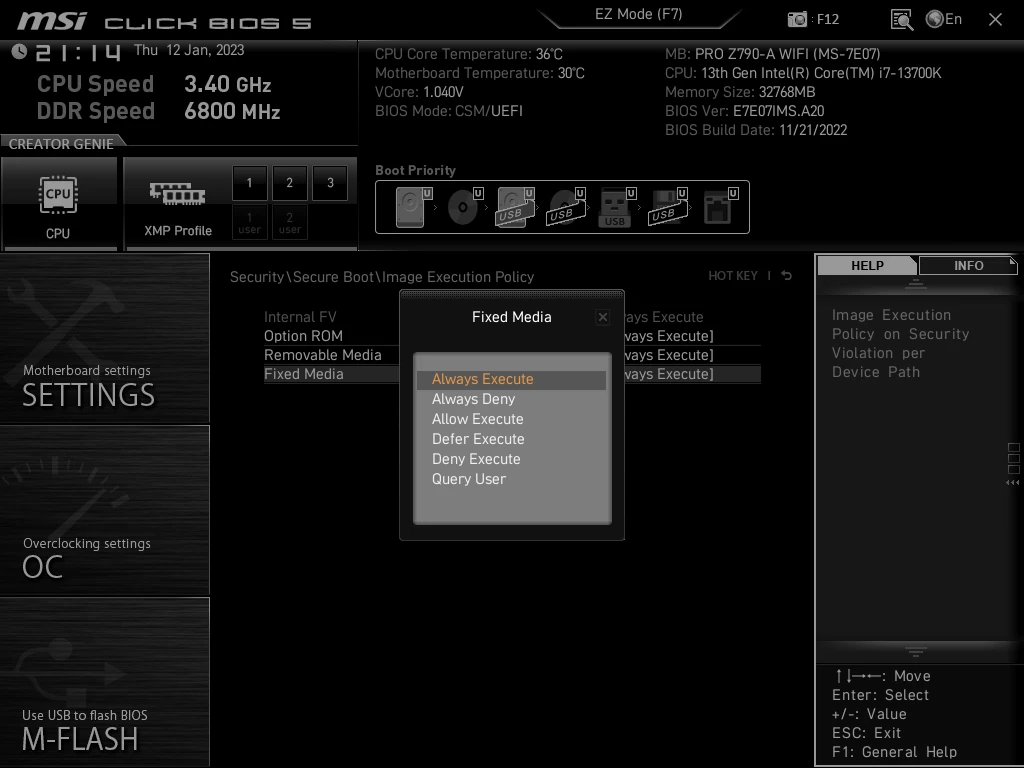

Dando uma olhada mais aprofundada nas configurações do Secure Boot, ele viu que na área Image Execution Policy (Política de Execução de Imagem) havia uma configuração estranha. A opção Always Execute (Executar Sempre) estava ativada por padrão. Mesmo para dispositivos USB, como pendrives. Ou seja, o recurso Secure Boot estava ativo, configurado mas não realizava nenhuma verificação para garantir a segurança do processo de boot.

A saída foi mudar a configuração padrão de Always Execute para Deny Execute, ou seja, negar a execução dos dispositivos bootáveis.

O que diz a MSI?

O caso gerou muita repercussão no Reddit. A MSI se defendeu dizendo que a opção Always Execute vem ligada por padrão para dar mais flexibilidade aos usuários na hora de montar os PCs. Além disso, essa foi uma orientação dada pela Microsoft e a AMI (empresa responsável por firmwares) antes do lançamento do Windows 11.

Chama a atenção também o fato da MSI não ter documentado essa mudança em comunicados públicos ou pelo menos nos manuais das placas-mãe. Para confirmar a mudança da configuração padrão, Dawid teve que recorrer ao UEFI Internal Form Representation (IFR).

Devido ao IFR, Dawid Potocki descobriu também que essa configuração está relacionada com firmwares da MSI liberados entre setembro de 2021 e janeiro de 2022. Mais de 300 modelos de placas-mãe foram afetados. A lista completa você encontra nesta página do GitHub.

Ao consultar os IFRs de outras fabricantes de placas-mãe, como ASUS, Gigabyte, ASRock e outras, Dawid constatou que o problema do Secure Boot não se repete.

Fontes: Ars Technica, BleepingComputer, Dawid Potocki

Deixe seu comentário