Em resposta às múltiplas vulnerabilidades do WEP, a Wi-Fi Alliance passou a trabalhar no desenvolvimento do padrão 802.11i, que diferentemente do 802.11b, 802.11a, 801.11g e 802.11n não é um novo padrão de rede, mas sim um padrão de segurança, destinado a ser implantado nos demais padrões.

Como uma medida emergencial até que fosse possível completar o padrão, foi criado o WPA (Wired Protected Access), um padrão de transição, destinado a substituir o WEP sem demandar mudanças no hardware dos pontos de acesso e nas placas antigas. O WPA foi criado em 2003 e praticamente todos os equipamentos fabricados desde então oferecem suporte a ele. Como não são necessárias mudanças no hardware, um grande número de equipamentos antigos podem ganhar suporte através de atualizações de firmware.

O WPA abandonou o uso dos vetores de inicialização e do uso da chave fixa, que eram os dois grandes pontos fracos do WEP. No lugar disso, passou a ser usado o sistema TKIP (Temporal Key Integrity Protocol) onde a chave de encriptação é trocada periodicamente e a chave definida na configuração da rede (a passphrase) é usada apenas para fazer a conexão inicial.

Combinando o uso do TKIP com outras melhorias, o WPA se tornou um sistema relativamente seguro, que não possui brechas óbvias de segurança. É ainda possível quebrar chaves fáceis ou com poucos caracteres usando programas que realizam ataques de força bruta, mas chaves com 20 caracteres ou mais são inviáveis de se quebrar, devido ao enorme tempo que seria necessário para testar todas as combinações possíveis. A menos que você esteja configurando uma rede de acesso público, o WPA é o mínimo em termos de segurança que você deve utilizar.

Além do padrão WPA original, de 2003, temos também o WPA2, que corresponde à versão finalizada do 802.11i, ratificado em 2004. A principal diferença entre os dois é que o WPA original utiliza algoritmo RC4 (o mesmo sistema de encriptação usado no WEP) e garante a segurança da conexão através da troca periódica da chave de encriptação (utilizando o TKIP), enquanto o WPA2 utiliza o AES, um sistema de encriptação mais seguro e também mais pesado.

O AES é o sistema de criptografia bastante seguro, baseado no uso de chaves com de 128 a 256 bits. Ele é usado pelo governo dos EUA, de forma que, mesmo que alguém descobrisse uma falha no algoritmo, que pudesse permitir um ataque bem-sucedido, teria sistemas muito mais interessantes para invadir do que sua parca rede. 🙂

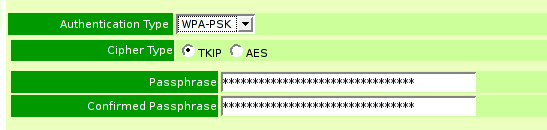

Os equipamentos atuais suportam ambos os padrões, de forma que você pode escolher qual usar ao configurar o ponto de acesso. Em muitos casos, as opções são renomeadas para “TKIP” (que corresponde ao WPA original) e “AES” (WPA2), o que gera uma certa confusão:

Usar o AES garante uma maior segurança, o problema é que ele exige mais processamento, o que pode ser um problema no caso dos pontos de acesso mais baratos, que utilizam controladores de baixo desempenho. Muitos pontos de acesso e algumas placas antigas simplesmente não suportam o WPA2 (nem mesmo com uma atualização de firmware) por não terem recursos ou poder de processamento suficiente.

Existem também casos onde o desempenho da rede é mais baixo ao utilizar o WPA2 (pois apesar do firmware oferecer suporte ao algoritmo, o controlador usado no ponto de acesso não possui potência para criptografar os dados na velocidade permitida pela rede) e também casos de clientes com placas antigas, ou com ferramentas de configuração de rede que não suportam o AES e por isso não conseguem se conectar à rede, embora na grande maioria dos casos tudo funcione sem maiores problemas.

Tanto ao usar o TKIP quanto ao usar o AES, é importante definir uma boa passphrase, com pelo menos 20 caracteres e o uso de caracteres aleatórios (em vez da simples combinação de duas ou três palavras, o que torna a chave muito mais fácil de adivinhar). A passphrase é uma espécie de senha que garante o acesso à rede. Como em outras situações, de nada adianta um sistema complexo de criptografia se as senhas usadas são fáceis de adivinhar.

Deixe seu comentário