Um pesquisador de segurança da Universidade Técnica Holandesa de Eindhoven, Björn Ruytenberg, descobriu uma vulnerabilidade de segurança em todas as versões do Thunderbolt. A brecha permite obter acesso abrangente a um notebook e ignorar outros mecanismos de segurança. O investigador batizou o vazamento de Thunderspy.

Todos os notebooks com Thunderbolt entregues entre 2011 e 2020 são vulneráveis, embora as consequências sejam mais eminentes em modelos com Windows e Linux. O perigo é menor para os modelos da Apple. Isso ocorre porque a vulnerabilidade dá ao invasor acesso a um sistema, mas a partir daí a quebra real da segurança do software ainda não ocorreu.

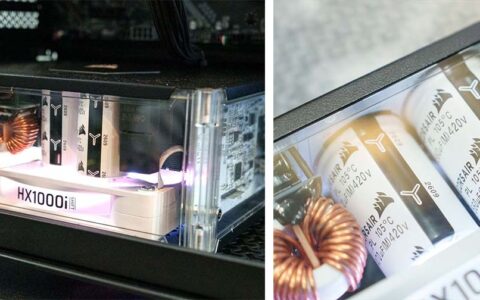

O hack não é fácil de executar. Um invasor deve ter acesso físico ao notebook que não esteja desligado. Em outras palavras, um dispositivo no modo de suspensão é vulnerável. O hacker deve então abrir o dispositivo e conectar-se fisicamente ao controlador Thunderbolt. Através de uma ferramenta auto-escrita, é possível ler o firmware no controlador, fazer ajustes e reescrever a versão modificada no controlador.

Em termos concretos, isso significa que um invasor pode desativar todos os recursos de segurança internos do protocolo Thunderbolt. O próprio controlador não detecta que algo estranho está acontecendo. Com a segurança desativada, o notebooks fica vulnerável a invasões através da porta Thunderbolt. Em uma demonstração, o pesquisador mostra como ele pode fazer algumas alterações no kernel do sistema para ignorar sua proteção por senha. Após alguns minutos, um hacker pode basicamente iniciar um sistema protegido por senha.

Notebooks com proteção KMA DMA estão armados contra esse tipo de ataque, mas esses dispositivos são uma raridade. Alguns novos HP EliteBooks e ZBooks estão protegidos, assim como os novos Thinkpads da Lenovo. A Microsoft indicou anteriormente que os dispositivos Surface não possuem Thunderbolt a bordo devido a riscos de segurança.

Como o ataque começa no nível do hardware, não é uma opção, de acordo com o pesquisador, lançar um patch de software. Também é possível que o Thunderbolt 4 também contenha a vulnerabilidade, pois ele se baseia no Thunderbolt 3 como padrão e principalmente garante a unificação com o protocolo USB.