Continuando, temos a escolha do padrão de encriptação e da passphrase da rede. No início das redes wireless, era comum a idéia de criar redes comunitárias, permitindo que os vizinhos e outros que estivessem pelas redondezas pudessem acessar a web, sem falar de muitos que simplesmente deixavam a rede aberta, deixando o AP com as configurações padrão.

A oferta de redes abertas fez com que surgisse um grande volume de pessoas interessadas em ganhar acesso a elas, seja para simplesmente poder navegar de graça, seja para roubar dados, enviar spam e outros abusos. Junto com eles, vieram também alguns que começaram a jogar do outro lado, criando redes abertas com o objetivo de roubar senhas e dados bancários dos incautos que navegassem através delas. Com isso, a segurança em redes wireless passou a ser um assunto mais bem difundido, fazendo com que as redes abertas se tornassem um fenômeno relativamente raro.

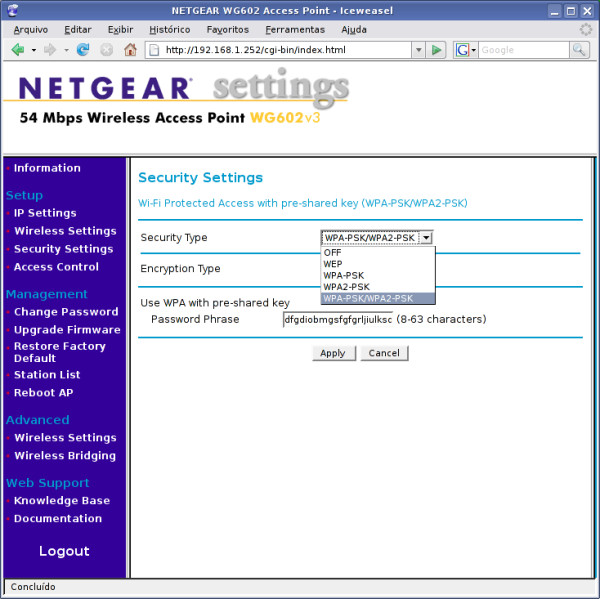

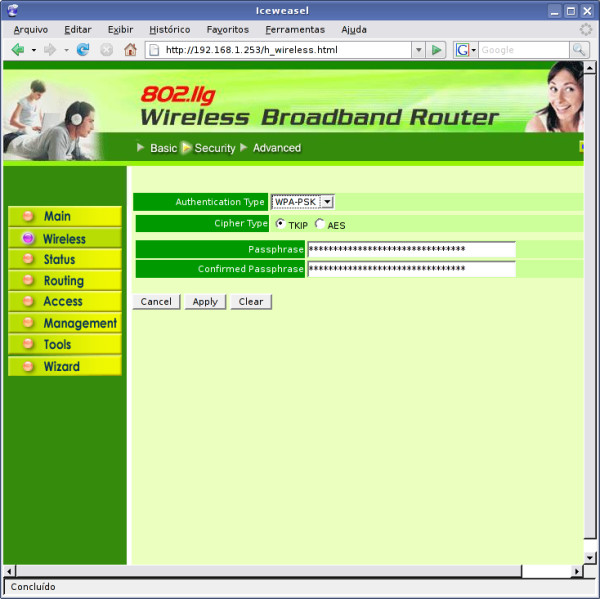

Com exceção de alguns pontos de acesso 802.11b realmente antigos, quase todos os modelos em uso suportam pelo menos a encriptação via WPA-PSK com encriptação via TKIP, de forma que este é o denominador comum hoje em dia. Embora o TKIP seja baseado no algoritmo RC4, o mesmo usado no WEP, o uso de chaves rotativas faz com que ele seja razoavelmente seguro. O principal cuidado é gerar uma boa passphrase, de preferência com pelo menos 20 caracteres, de forma a evitar ataques de força bruta.

Do ponto de vista da segurança, usar o WPA2 é desejável, já que ele utiliza o AES, um sistema de criptografia muito mais seguro. O maior problema é que muitas placas antigas não suportam o WPA2, sem falar da falta de suporte por parte de sistemas operacionais antigos, o que limita um pouco seu uso.

Prevendo o problema, muitos pontos de acesso oferecem a opção de combinar o uso do WPA e do WPA2 (“WPA-PSK+WPA2-PSK”, ou similar). Com isso, o ponto de acesso dá preferência ao uso do WPA2, mas permite também a conexão de clientes que oferecem apenas suporte ao WPA, usando a mesma passphrase em ambos os casos:

Se você está preocupado com o desempenho da rede, é importante medir a taxa de transferência usando o sistema de encriptação escolhido e comparar o valor com a taxa obtida ao desativar a encriptação.

A maioria dos pontos de acesso, sobretudo os modelos mais baratos, possuem um sistema “preferencial” de encriptação, que é o único onde o processamento é executado diretamente via hardware pelo controlador principal. Para cortar custos, os demais algoritmos de encriptação são processados via software, o que resulta em um desempenho mais baixo. Em muitos casos, a perda pode chegar a 50%.

Nos APs antigos o sistema preferencial era o WEP e você notava uma redução substancial de desempenho ao usar o WPA. Nos atuais, o papel se inverteu, com o preferencial sendo o WPA ou o WPA2 e o WEP sendo mais lento.

Como o RC4 (o algoritmo de encriptação usado no WPA) é bem diferente do AES usado no WPA2, os pontos de acesso que utilizam o WPA como sistema preferencial acabam quase sempre oferecendo um desempenho mais baixo no WPA2 e vice-versa, de forma que é importante checar esta característica antes de comprar.

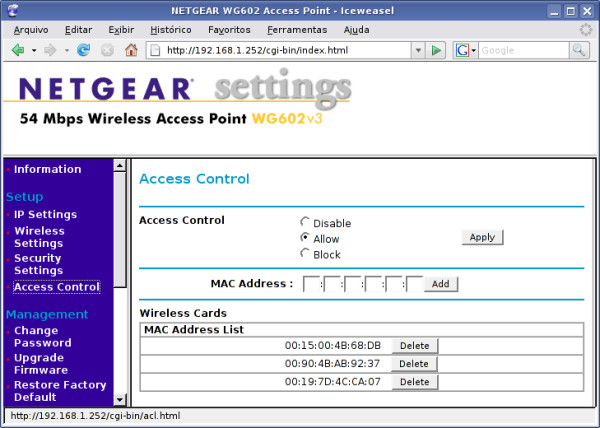

Continuando, a encriptação pode ser combinada com o uso de uma lista de controle acesso, baseada em endereços MAC. Você pode tanto criar uma lista branca, listando os endereços MAC das placas que devem ter acesso à rede (allow), quanto bloquear alguns endereços específicos, dando acesso a todos os demais (deny ou block). Procure pela seção “Access Control” ou “Mac Filter” dentro da configuração do AP:

O controle de acesso dificulta o acesso à rede, mas não é uma solução por si só, pois é fácil descobrir os endereços MAC das estações ao escutar o tráfego da rede usando o Kismet ou outra ferramenta de auditoria e a partir daí falsear o endereço MAC da placa, de forma que ela utilize um dos endereços das estações autorizadas. Apesar disso, a lista de acesso é um dificultador a mais, que combinado com o uso de encriptação aumenta a segurança da rede.

Outra dica é que um AP não configurado é um alvo fácil para qualquer um, já que os SSIDs usados por default são bem conhecidos e a maioria trabalha por default em modo “open”, aceitando a conexão de qualquer cliente. Se o ponto de acesso utiliza uma antena destacável, você pode removê-la durante a fase de configuração. Mesmo sem a antena, o AP emitirá um sinal fraco, suficiente para que você consiga conectar um notebook posicionado próximo a ele, mas que não irá muito longe. Em alguns APs você encontra a opção “Wireless Radio” ou “Turn Radio On”, que permite desativar o transmissor via software.

Deixe seu comentário