A Intel que ostenta mais de 80% no mercado de processadores está envolvida numa polêmica que ainda não fazemos a mínima ideia da proporção que chegará. Nos tempos atuais só de ouvir ou ler que alguma falha de segurança está presente em algum software ou dispositivo já é motivo de alerta e de frustração, agora imagina que para a correção do problema a performance desse dispositivo terá que ser reduzida; e como a falha é extrementate grave a opção de não atualizar nem está em questão. Esse é resumo do problema sobre uma falha grave de segurança que afeta as CPUs Intel lançadas nos últimos 10 anos.

Embora o assunto ainda esteja meio no escuro em alguns pontos, já é possível esclarecer alguns pontos desse problema que pode (e provavelmente vai) refletir no mercado de CPUs. Elaboramos 5 perguntas e respostas sobre o tal problema. Vamos a eles!

Afinal de contas que falha é essa?

No ano passado, em novembro, a Intel também teve seus processadores (da 6ª, 7ª e 8ª, geração) envolvidos com uma problema de segurança, que no caso afetava o Mecanismo de Gerenciamento (da singla em inglês ME), responsável por gerenciar o processador em determinadas funções. Com o problema o cibercriminoso poderia controlar remotamente o computador, lançando códigos de foma remota.

No caso dessa nova falha, o problema é maior por dois motivos: o impacto que causa na performance e o procedimento que deve ser adotado para que a brecha seja corrida. Dessa vez a falha está relacionada diretamente com o sistema operacional e o seu kernel, permitindo que o atacante tenha acesso a essa área e que consiga, por exemplo, consultar as senhas dos usuários.

Com a falha abre precedentes para que aplicativos acessem espaços reservados da memória, que daria acesso aos recursos da máquina, como no caso o acesso as senhas.

Outro ponto grave é que com a falha o cibercriminoso pode passar pelo KASLR (Kernel Address Space Layout Randomization), um dos mecanismos de proteção que a Intel levou anos para implementar, e que tem a função de dificultar os ataques ao kernel, ao atribuir de forma aleatória endereços virtuais aos processos do sistema operacional, sempre que é reiniciado.

Além dos usuários finais, o perigo também ronda no mercado corporativo, de serviços em nuvem como Amazon EC2, Google Compute Engine e Microsoft Azure, que já está em manutenção e retornará no dia 10 de janeiro.

Por que o desempenho é afetado?

A performance do processador é comprometida porque na correção do problema, que está sendo produzida pelas empresas responsáveis pelos OS, o kernel não poderá ser acessado por nenhum processo em execução, dando mais trabalho para o processador. Essa pequena mudança causa uma grande mudança no desempenho final. A estimativa é que haja uma queda entre 5% e 30% na performance, dependendo da situação.

Os processadores Intel mantém o kernel em todos os endereços da memória virtual, evitando que os dados ficassem no cache e depois tivessem que ser resgatados, porém esse trunfo a favor da performance faz com que permanecesse na memória virtual, e ataques fariam que ele pudesse ser acessado. Com o patch KPTI (Kernel Page Table Isolation) o kernel é movido para um espaço completamente diferente, sem pemitir que ele possa ser acessado por nenhum processo em execução, aumentando o trabalho do processador.

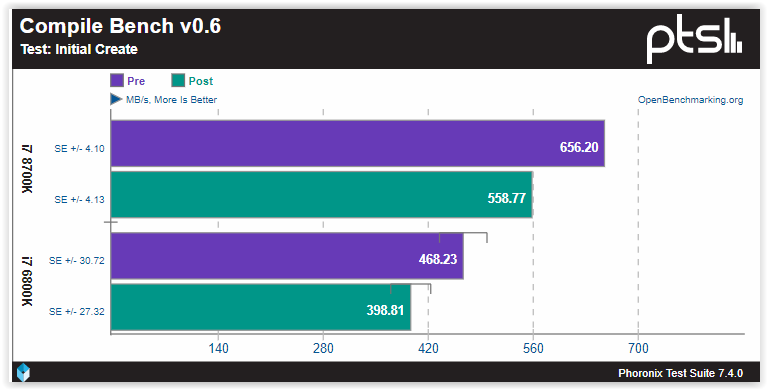

O site Phoronix, já realizou alguns benchmarks com o Core i7-8700K (8ª geração) e Core i7-6800K (6ª geração), e realmente há uma bela queda na performance em algumas ferramentas de benchmarks. Confira abaixo: a barra roxa é o resultado antes do update e a verde pós-update:

Em jogos a performance permanceu praticamente a mesma:

Como o problema pode ser resolvido?

No caso da falha no Mecanismo de Gerenciamento, a Intel adotou o seu tradicional update do microcodigo, porém na falha de agora isso não poderá ser utilizado, a correção depende bem mais das empresas responsáveis pelos sistemas operacionais, e a correção que deve ser aplicada causará um impacto negativo bem significativo na performance do processador.

O update já foi liberado?

Em partes. Por enquanto somente o Linux já conta com uma correção para o problema. A Intel ainda não se pronunciou oficialmente sobre o caso, com explicações mais técnicas e a lista colossal de processadores que são afetados. A Microsoft já está correndo contra o tempo para proporcionar a solução, a previsão é que seja liberado na próxima terça-feira, com o famoso “Patch Tuesday”. A Apple vai pelo mesmo caminho e também providenciará uma atualização para corrigir a falha.

Como se reflete no mercado?

Embora Intel e AMD estejam mais próximas, já que serão lançados processadores da linha Core com chip gráfico Radeon RX Vega, negócios são negócios, e a gigante de Sunnyvale fez questão de ressaltar que seus processadores não sofrem com essa falha.

Segundo a Fortune, com a revelação desse problema as ações da AMD subiram 7,2%, enquanto as da Intel caíram 3.8%.

No ano passado escrevi que a linha Ryzen da AMD era o retorno que o mercado precisava , já que abre margem para uma concorrência mais ferrenha na corrida por melhores preços e também uma alternativa à altura para que exemplos como esse problema de agora possam ser levados em conta em quando se planeja fazer um upgrade no PC!

Deixe seu comentário